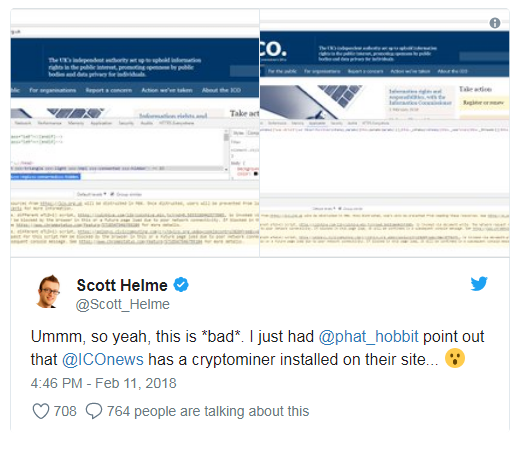

Благодаря Скотту Хелму – эксперту в области кибербезопасности были обнаружены тысячи ранее казавшимися безопасными сайтов, куда беззастенчиво внедрены скрипты для скрытого майнинга криптовалют. В их числе – веб-ресурсы правительств некоторых стран мира, включая госсайты США и Великобритании.

Как уверяет Скотт, вирус использовал 40% вычислительных мощностей процессоров жертв для криптомайнинга, и всю полученную валюту отправлял на адрес кошелька хакера.

В Великобратании пострадали сайты Управления Комиссара по информации, НКО Student Loans Company, Генерального медицинского совета и информационный портал Национальной системы здравоохранения.

Кибератака произошла 11 февраля: более 4200 ресурсов, по данным The Register, заразились вредоносным кодом для добычи Monero через широко распространённый инструмент Browseaload, который «читает» содержимое страниц для слабовидящих или слепых людей. Расширение временно отключили.

Как заявил технический директор Texthelp, компании-создателя Browseaload, чего-то подобного они ожидали:

«В свете недавних кибератак по всему миру в течение последнего года мы готовились к такого рода инциденту и наш план по обеспечению защиты данных был немедленно претворён в действие».

Пользовательские данные, уверяют в компании, остались в сохранности. От пресс-служб правоохранительных органов США и Великобритании комментариев пока не поступало.

Последнее время появляется всё больше тревожных новостей по поводу скрытого майнинга. Свежи воспоминания об эксплойте АНБ, который заразил более 500 000 PC вирусом для майнинга Monero.

Ещё тайная добыча XMR обнаружилась в Google DoubleClick и Youtube, вредоносный код выявили и на 500 сайтах, построенных на WordPress. Microsoft Security предупреждает, что скрипт для несанкционированного майнинга криптовалют внедряют под видом кода Google Analytics.

Вредоносных майнеров также хватает в Android-приложениях, на сайтах интернет-магазинов, в мессенджерах и расширениях для браузера.

Как отмечают эксперты Recorded Future: сейчас формируется тренд к переходу мошенников от атак с использованием вируса-вымогателя к долгосрочному скрытому майнингу.